Компания Trend Micro Incorporated (TYO: 4704; TSE: 4704), мировой лидер в разработке решений в области кибербезопасности, опубликовала свежие данные о киберугрозах, приобретающих наиболее заметное распространение в период пандемии коронавируса COVID-19 и связанного с ней карантина. Как и любой кризис мирового масштаба, текущая ситуация привлекла внимание киберпреступников, которые используют её для распространения своего вредоносного ПО и атак на коммерческие структуры и пользователей.

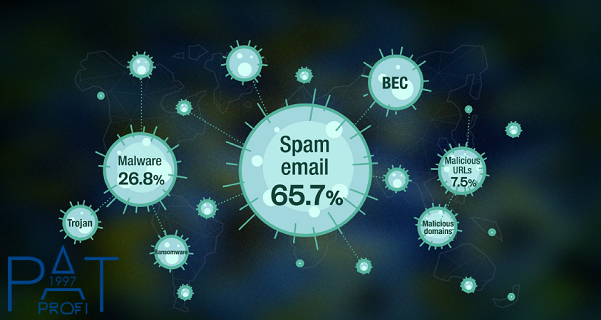

Исследователи выделяют три основных типа атак, которые хакеры пытаются проводить, используя в качестве приманки важную информацию и сайты о коронавирусе, сообщения в электронной почте и файлы с данными. Спам в этом списке занимает первое место — на него приходится 65,7% атак, на втором месте находятся атаки с применением вредоносного ПО, включая трояны и программы-вымогатели (с 26,8%); на третьем месте по частоте выявления (7,5%) вредоносные URL и сайты.

Вредоносные URL, обнаруженные Trend Micro, в основном относятся к трём категориям. В первую очередь злоумышленники используют их для фишинга — таких ссылок пользователи получают более 56,7%. Ещё 34,3% ведут на скачиваемое вредоносное ПО, а 7,5% — на страницы с мошенническими схемами, например, на поддельные сайты различных благотворительных организаций, собирающих средства на борьбу с коронавирусом. Также подобные ссылки могут вести на сайты с информацией о распространении коронавируса и информационными приложениями, которые заражают систему или мобильные устройства пользователей вредоносным ПО. В этом списке из почти 23 000 выявленных угроз первые места занимают США (26,5%), Германия (13,3%) и Великобритания (10,4%).

Ещё одним распространённым и тревожным трендом становится использование полученной в ходе фишинга информации для шантажа пользователей, которым угрожают уже не публикацией переписки или списка посещённых сайтов, а заражением коронавирусом при личной встрече с ними или их родственниками и друзьями из списка контактов.

В условиях пандемии Trend Micro рекомендует не паниковать и придерживаться стандартных механик защиты сетевой инфраструктуры и использовать многоуровневую защиту, включая системы защиты конечных устройств, электронной почты, файрволы и антивирусные решения.